SIEMとは?ログからサイバー攻撃を防ぐセキュリティ分析基盤について解説

こんにちは!松岡です。

私は現在クラフで、SIEM(シーム)というセキュリティ分析基盤の構築案件に取り組んでいます。

SIEMは、企業や組織が直面するサイバー攻撃を、ログデータの分析を通じて検知するための重要なツールです。近年、サイバー攻撃の脅威が増しており、SIEMはその対策において有効な手段の一つとして注目されています。

「SIEMって何?」と思われた方も多いかもしれません。そこで、この記事ではSIEMの基本を解説してみたいと思います。ぜひ最後までご覧ください。

SIEMの概要

SIEMはSecurity Information and Event Managementの略で、様々なログデータを収集、分析し、攻撃を検知するセキュリティ分析基盤です。

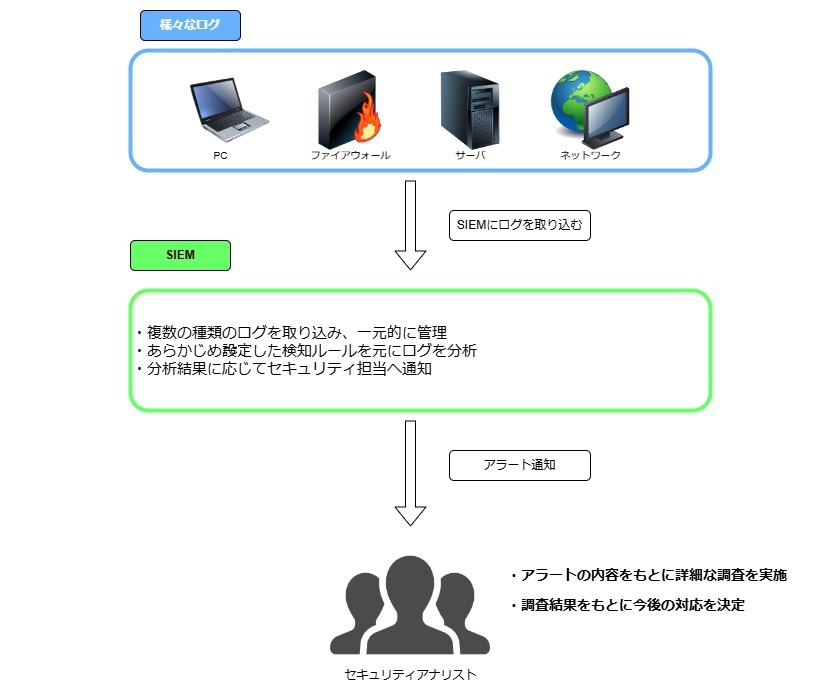

日々の業務の中でパソコンを使ったり、システムにアクセスしたりするたびに、その動作が記録されます。例えば、誰がいつサーバにログインしたのか、どのファイルが変更されたのか、ネットワーク上でどんな通信が行われたのかといった情報が、「ログ」として残ります。これらのログを活用して不審な行動を見つけるのが、SIEMの役割です。

具体的にSIEMで収集・管理するログとしては、ファイアウォールのログ(外部からのアクセスや通信の許可・拒否)、サーバのログ(ログイン履歴やシステム変更)、エンドポイントのログ(PCの操作履歴)、認証システムのログ(ログイン成功・失敗の記録)、ネットワークトラフィックのログ(データ送受信状況)などがあります。

これらのログを統合して分析することで、個々のログだけでは見つけられない異常を検知することが可能です。

特に最近では、機械学習を使って「異常な行動」を学習し、モデル化する機能(UEBA)も登場しており、様々な種類のログを収集するSIEMと非常に相性が良いです。

SIEMが検知したアラートは、セキュリティアナリストによって詳細な分析が行われ、攻撃の兆候やリスクが評価されます。アナリストがアラートの内容を精査し、必要に応じて追加の調査を実施することで、迅速な対応策を講じることが可能です。

<図:SIEMを通じたアラート対応の流れ>

このように、SIEMは、多種多様なログを収集・分析し、異常な活動をいち早く検知することで、サイバー攻撃に対する防御を強化するツールです。しかし、具体的にはどのようなサイバー攻撃に対して有効なのでしょうか。次に、代表的なサイバー攻撃の種類と、それに対するSIEMの役割について見ていきましょう。

サイバー攻撃の種類とSIEMの役割

- ブルートフォース攻撃

ブルートフォース攻撃は、ログインページなどで大量のパスワードを次々と試すことで正しい認証情報を発見しようとする攻撃です。SIEMは、ログイン試行回数や失敗したログインのパターンを監視し、ブルートフォース攻撃を早期に検知することを可能にします。 - 内部不正

企業は、外部からの攻撃だけではなく、内部の人間による情報漏洩にも注意を払う必要があります。こうした内部不正に対しても、SIEMを活用して対策を講じることが可能です。例えば、業務時間外に普段アクセスしない重要な情報を含むファイルにアクセスしているユーザや、短期間に大量のファイルをダウンロードしているユーザにスコアを付与し、スコアが一定以上に達したユーザを検知する仕組みを用いて、ユーザのリスクある行動を監視することができます。 - マルウェア

マルウェアは悪意のあるソフトウェアの総称であり、PCに侵入してデータの窃取、システムの破壊、外部への情報送信などの活動を行います。SIEMは横断的にログを分析することで、個々のデバイスにインストールするセキュリティソフトでは見逃される可能性があるマルウェアについても検知することが期待できます。 - DDoS攻撃

DDoSは、標的のサーバに大量のデータを送り込み、システムを過負荷にする攻撃です。SIEMは、トラフィックの急増や不自然なアクセスを検出し、早期に対策を講じることを可能にします。

これらの他にも、様々なサイバー攻撃が存在しますが、共通して言えるのは、ログに痕跡を残さない攻撃は非常に難しいということです。そのため、ログをしっかりと監視する仕組みを整えることが、セキュリティ対策において極めて重要です。

ログを適切に管理することで、サイバー攻撃への防御だけでなく、万が一攻撃が成功してしまった場合にも迅速な調査と対応が可能となるため、被害の拡大を防ぐ上で非常に有効です。適切なログ管理がされていないと攻撃後の調査で時間を要し、被害が大きくなるリスクがあります。

組織に合ったセキュリティ対策の構築

このように、SIEMは様々なサイバー攻撃に対して効果的な防御手段を提供します。さらに、SIEM製品は単なるログ分析にとどまらず、レポート作成やインシデント対応の自動化など、より高度な機能を備えている場合が多くあります。これらの機能を適切に活用することで、より効果的なセキュリティ体制を構築することが可能です。

今回はSIEMについてご説明しましたが、サイバー攻撃への対策として他にも様々なセキュリティ製品が存在します。重要なのは、組織の特性やニーズに応じた最適なツールを選び、総合的なセキュリティ体制を構築することです。

これからもクラフでは、業務に関連した最新の技術やセキュリティ対策について、ブログを通じて発信していく予定です。

皆さまのお役に立つ情報をお届けできるよう努めてまいりますので、今後ともぜひご期待ください。